Атаки с использованием вредоносного программного обеспечения (ВПО) могут приводить к нарушению бизнес-процессов в компании, при этом действие вредоносных программ становится все более разнообразным, что усложняет их обнаружение и предотвращение.

Облачный провайдер beCloud обращает внимание: мошенники постоянно совершенствуют тактики кибератак, используя в корыстных целях в сложных цепочках обмана представителей государства и бизнеса любого уровня: от руководителей организаций до линейных специалистов.

В прошлом году у людей и компаний по всему миру было украдено 1,03 триллиона долларов — больше, чем ВВП большинства стран планеты. Почти половина населения земли сталкивается с мошенничеством каждую неделю. Страны СНГ, по данным аналитиков, в 2025 году оказались наиболее уязвимым регионом для кибератак, на Республику Беларусь приходится порядка 11% всех зафиксированных инцидентов. Последствия ошеломляющие. Чаще всего злоумышленники атакуют государственный сектор, промышленные предприятия, организации сферы здравоохранения и образования. По данным экспертной аналитики beCloud, на долю киберинцидентов, связанных с несанкционированным доступом к объектам информационной инфраструктуры (ОИИ) в государственном секторе и внедрением вредоносного программного обеспечения, приходится более 30%.

Последствия ошеломляющие. Чаще всего злоумышленники атакуют государственный сектор, промышленные предприятия, организации сферы здравоохранения и образования. По данным экспертной аналитики beCloud, на долю киберинцидентов, связанных с несанкционированным доступом к объектам информационной инфраструктуры (ОИИ) в государственном секторе и внедрением вредоносного программного обеспечения, приходится более 30%.

Именно поэтому на фоне стремительно расширяющейся экосистемы цифровых угроз особенно актуален «Анализ вредоносных программ» от beCloud. Основная задача которого — анализ ВПО для оценки угроз, своевременное обнаружение и принятие мер.

Как злоумышленники проникают в компанию «Методов и инструментов проникновения в инфраструктуру организации множество, но неизменными остаются два направления, — рассказывает начальник Центра кибербезопасности и реагирования на киберинциденты компании beCloud Дмитрий Пономаренко. — Первое — технологическое. Это выявление уязвимостей систем, сайтов, кода. Таким путем следуют как специалисты по пентесту (легальное тестирование на проникновение), так и злоумышленники: они пытаются взломать систему и найти слабое место или внедрить/распространить ВПО. Второе направление — социальное (обман, шантаж, фишинг). Отдельно выделяется полностью законный подход — OSINT (сбор информации об объекте). Жертвой может стать сотрудник организации, ведь зачастую сотрудники используют одни и те же простые пароли везде, поэтому хакеры находят пароль от личной почты и применяют его для доступа к корпоративной. Получается, злоумышленник получает доступ упрощенно, без взлома ресурса».

«Методов и инструментов проникновения в инфраструктуру организации множество, но неизменными остаются два направления, — рассказывает начальник Центра кибербезопасности и реагирования на киберинциденты компании beCloud Дмитрий Пономаренко. — Первое — технологическое. Это выявление уязвимостей систем, сайтов, кода. Таким путем следуют как специалисты по пентесту (легальное тестирование на проникновение), так и злоумышленники: они пытаются взломать систему и найти слабое место или внедрить/распространить ВПО. Второе направление — социальное (обман, шантаж, фишинг). Отдельно выделяется полностью законный подход — OSINT (сбор информации об объекте). Жертвой может стать сотрудник организации, ведь зачастую сотрудники используют одни и те же простые пароли везде, поэтому хакеры находят пароль от личной почты и применяют его для доступа к корпоративной. Получается, злоумышленник получает доступ упрощенно, без взлома ресурса».

Хакеры проникают и через фишинговые письма, которые рассылаются сотрудникам. В них обычно находится вредоносная нагрузка в виде файла или ссылки. Атакующие скрываются внутри системы разными способами, используют легитимные имена файлов, вместо собственного вредоносного ПО применяют инструментарий администрирования систем, работают внутри инфраструктуры только ночью.

«Заподозрить злоумышленника в IТ-инфраструктуре непросто, современные хакеры стараются действовать скрытно, — продолжает эксперт. — Среди главных признаков — аномалии в учетных записях. Другая группа признаков связана со «странностями» в работе сети и оборудования. Например, внезапное замедление работы интернета или необычно высокий исходящий трафик, компьютер тормозит или сильно греется в простое, а также самопроизвольное отключение антивируса или брандмауэра».

Чтобы обезопасить себя, компаниям следует настроить аудит событий информационной безопасности на всех компьютерах в инфраструктуре, организовать централизованный сбор и мониторинг поступающих данных с отслеживанием сработавших правил корреляции.

Также один из способов выявления потенциально вредоносного поведения в инфраструктуре — внедрение процесса поиска киберугроз. Его основа — формирование гипотез о компрометации инфраструктуры, когда работа ведется с предположением, будто компанию уже взломали и нужно найти доказательства вредоносного поведения, отслеживая потоки данных сетевой и хостовой телеметрии.

Как работает решение beCloud?

Клиент передает экспертам beCloud зараженный файл, аналитики облачного провайдера в области reverse engineering в режиме реального времени исследуют образцы вредоносного ПО, предоставляют подробный разбор «вредоноса», способы его закрепления, распространения и поведения в зараженной системе.

«Мы анализируем предоставленный экземпляр ВПО, переданный клиентом, и даем свою экспертную аналитику по предотвращению последующих заражений. Опыт beCloud показывает: злоумышленники используют слабости в управлении доступом к ресурсам клиентов. Специалисты нашего Центра кибербезопасности (или, SOC — Security Operations Center) выявляют инциденты на ранних стадиях и помогают предотвращать угрозы до того, как они повлияют на инфраструктуру клиента», — отмечает Дмитрий Пономаренко. За прошедший год команда Центра кибербезопасности beCloud зафиксировала 797 инцидентов и проанализировала миллионы событий информационной безопасности. Фиксируемые атаки редко ограничиваются простой эксплуатацией уязвимостей: злоумышленники комбинируют техники и тактики, обходя средства защиты, активно используя элементы социальной инженерии.

За прошедший год команда Центра кибербезопасности beCloud зафиксировала 797 инцидентов и проанализировала миллионы событий информационной безопасности. Фиксируемые атаки редко ограничиваются простой эксплуатацией уязвимостей: злоумышленники комбинируют техники и тактики, обходя средства защиты, активно используя элементы социальной инженерии.

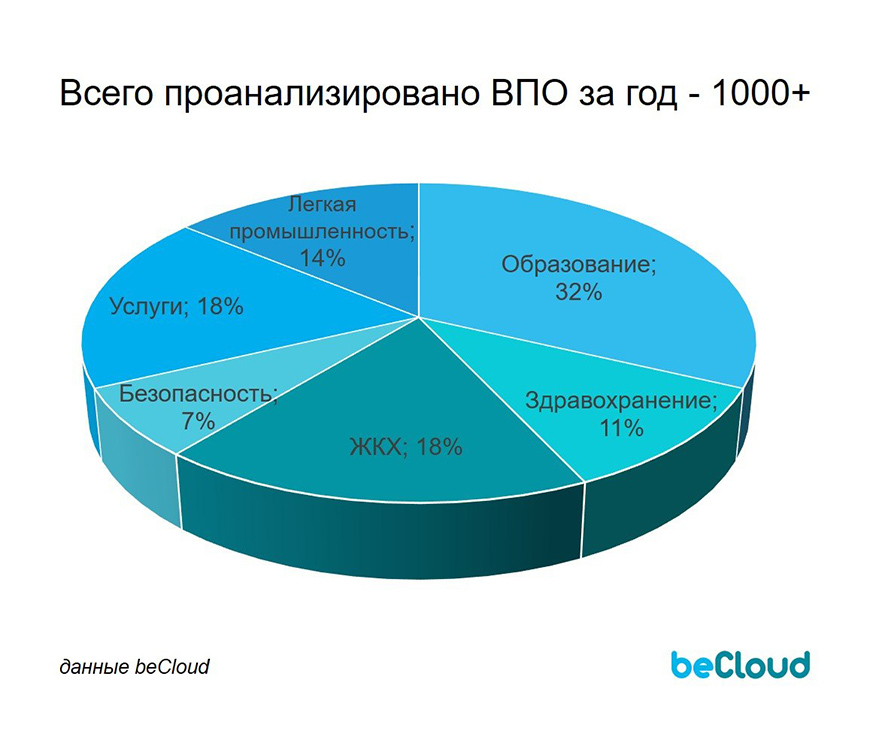

В 2025 году специалистами киберцентра были зафиксированы десятки фишинговых атак. Распределение киберинцидентов по типам и отраслям наглядно отражает неприятную динамику происходящего. Наибольшую долю среди числа кибератак составляют DDOS-атаки, инциденты несанкционированного доступа к ОИИ, атаки, связанные с поиском и эксплуатацией уязвимостей атакуемых ресурсов и инциденты, связанные с использованием вредоносного программного обеспечения.

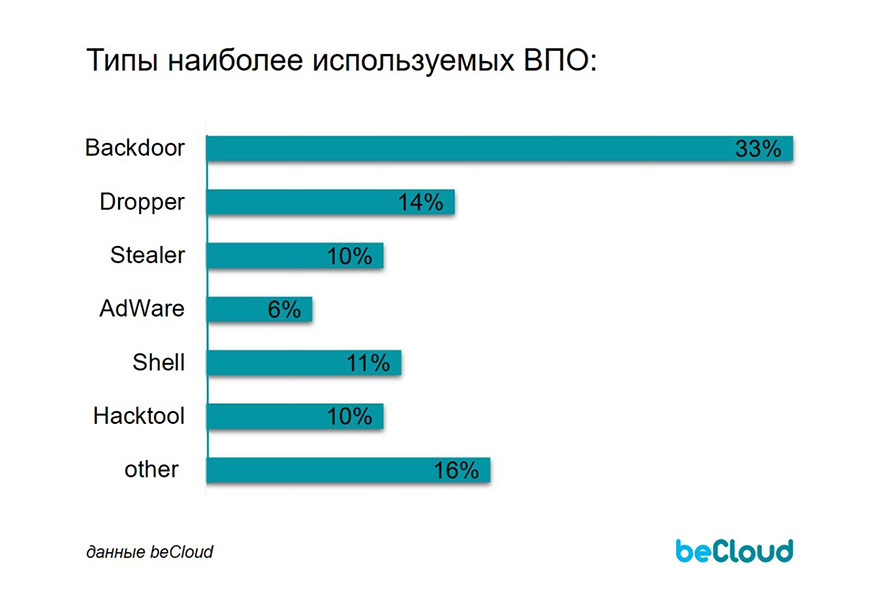

«По данным beCloud, в более девяноста процентах совершенных кибератак злоумышленники используют вредоносное программное обеспечение. Причин тому несколько: «вредоносы» удобны в использовании, их легко купить, арендовать на теневом рынке, атаки с применением ВПО могут привести к серьезным нарушениям работы и утечкам, — отмечает руководитель группы анализа вредоносных программ компании beCloud. — На основе тысяч проанализированных «вредоносов» мы смогли сделать выводы по наиболее используемым видам ВПО, сформировать экспертизу в области аналитики данных для собственной услуги beCloud, а также разработать уверенную стратегию защиты ресурсов клиентов, размещенных в облаке и дата-центре компании beCloud», — продолжает эксперт.

Каждый подозрительный файл тщательно анализируется вирусными аналитиками Центра кибербезопасности beCloud на наличие ВПО. При обнаружении вредоносного вложения разрабатываются YARA-правила (YARA — инструмент для идентификации и классификации вредоносного кода по характерным шаблонам) и иные правила, которые позволяют автоматически выявлять аналогичные угрозы.

Одновременно специалисты SOC проверяют внутренние ресурсы, к примеру почтовые серверы услуг, и все клиенты, получившиеся фишинговые письма, уведомляются и получают рекомендации по безопасной работе с корреспонденцией. Данные действия обеспечивают своевременное реагирование и минимизацию риска распространения угроз у клиентов компании, чьи ресурсы размещены в инфраструктуре beCloud. Из практики

Из практики

В 2025 году специалисты Центра кибербезопасности компании зафиксировали показательный кейс, связанный с целевым фишингом на ресурсах одного из клиентов beCloud.

На корпоративный почтовый ящик клиенту поступало большое количество фишинговых писем, маскирующихся под внутренние сервисы и сторонние платформы. Характер и интенсивность рассылки писем указывали на целенаправленную атаку. Нужно понимать, в основе таких таргетированных атак лежит предварительный сбор информации о компании и ее сотрудниках, что позволяет злоумышленникам формировать убедительные, на первый взгляд, легитимные письма.

«SOC beCloud проанализировал активность злоумышленников, сообщения проверялись на наличие вредоносной нагрузки: анализировались вложения, ссылки и поведение загружаемых объектов, выявлялись попытки обхода средств защиты. Проведенная работа позволила beCloud оперативно адаптировать существующие механизмы защиты и усовершенствовать эффективность фильтрации фишинговых атак», — комментирует руководитель группы анализа вредоносных программ.

Данный кейс подтверждает: своевременный мониторинг и аналитика SOC beCloud позволяют не только выявлять целевые атаки, но и использовать полученные данные для повышения уровня защиты собственной инфраструктуры и ресурсов клиентов.

Устаревшие версии ПО

В рамках ежедневного мониторинга специалисты SOC зафиксировали аномально высокое количество однотипных запросов с признаками внедрения кода, направленных на сайт одного из клиентов. Попытки внедрения кода SOC beCloud блокировал, не допуская случаев эксплуатации уязвимостей. Однако интенсивность запросов и повторяемость были нетипичными для фоновой активности, поэтому специалисты компании провели дополнительный анализ.

SOC beCloud выявил наличие вредоносного ПО, что позволило своевременно обнаружить киберинцидент. Анализ показал, что компрометация произошла ранее и могла быть связана с использованием устаревшей версии CMS, длительное время не обновлявшейся клиентом. Наблюдаемые нами попытки внедрения кода в данном кейсе оказались ничем иным, как сопутствующей активностью злоумышленников, направленной на поиск дополнительных точек воздействия или повторную пост-эксплуатацию.

«Данный кейс наглядно продемонстрировал важность комплексного подхода к безопасности. Даже успешно заблокированные атаки могут служить важными индикаторами, а своевременное обновление ПО и системное управление уязвимостями остаются ключевыми мерами предотвращения подобных инцидентов», – добавляет Дмитрий Пономаренко.

Попадание в ботнет

На средствах мониторинга у клиента были выявлены массовые обращения, использующие одну и ту же уязвимость. Когда изучили природу обращений, нашли экземпляр, который формирует эти запросы, оказалось, что виртуальная машина клиента попала в один из ботнетов (сеть устройств (компьютеров, смартфонов, IoT-гаджетов), зараженных вредоносным ПО и управляемых киберпреступниками «ботмастерами» без ведома владельцев. Ботнеты используются для проведения массовых кибератак, рассылки спама, кражи данных и майнинга криптовалют).

Исследовав экземпляр, были изучены механизмы работы с управляющим сервером, выявлены индикаторы компрометации, методы заражения и распространения и закрепления. Также был обнаружен killswitch (индикатор, при появлении которого «вредонос» прекращает свою работу), с помощью которого можно отключить ВПО. После обнаружения адреса командного сервера стало возможным получать список задач и выявлять адреса, которые будут атаковаться.

Развитие событий

Современное государство и бизнес уже не могут существовать без IT-инфраструктуры, но с цифровизацией приходят и новые виды угроз. Тысячи попыток взломов серверов, атаки, парализующие работу компаний, утечки данных, шантаж, репутационные потери.

По прогнозам мировых аналитиков, в 2026 году высокая активность киберпреступников в странах СНГ сохранится. Одним из ключевых рисков станет использование ранее скомпрометированных учетных данных для новых атак.

Государственные органы и организации играют ключевую роль в развитии общества, обеспечивая доступ к важнейшим услугам, таким как здравоохранение, образование, социальная защита. Учреждения управляют огромными массивами стратегических и финансовых данных и остаются под прицелом злоумышленников, как для получения денежной выгоды, так и с целью нарушения работы организации, уничтожения и кражи данных. Как обеспечить кибербезопасность в такой ситуации?

Ответ на поверхности: вам нужны технологии и опытные специалисты по кибербезопасности, которые обеспечат защиту вашего бизнеса от киберугроз в режиме реального времени. «Главное, что должен понимать каждый из нас: несомненно, на фоне растущих угроз, продолжит развиваться и рынок сервисов и решений кибербезопасности. Мы адаптируемся к новым видам угроз, показываем, как системно закрывать возникающие уязвимости и минимизировать риски для бизнеса. Одновременно с успешной работой услуги «Анализ ВПО», мы ежедневно работаем над повышением уровня защиты всей инфраструктуры компании, обеспечивая надежность наших сервисов. Постоянная работа с новыми вызовами повышает экспертизу команды, усиливает защиту и нивелирует атаки злоумышленников«, — комментирует Юлия Гаврилович, заместитель генерального директора по коммерческим вопросам beCloud.

«Главное, что должен понимать каждый из нас: несомненно, на фоне растущих угроз, продолжит развиваться и рынок сервисов и решений кибербезопасности. Мы адаптируемся к новым видам угроз, показываем, как системно закрывать возникающие уязвимости и минимизировать риски для бизнеса. Одновременно с успешной работой услуги «Анализ ВПО», мы ежедневно работаем над повышением уровня защиты всей инфраструктуры компании, обеспечивая надежность наших сервисов. Постоянная работа с новыми вызовами повышает экспертизу команды, усиливает защиту и нивелирует атаки злоумышленников«, — комментирует Юлия Гаврилович, заместитель генерального директора по коммерческим вопросам beCloud.

Получить консультацию для заказа услуги можно на сайте becloud.by, по адресу sales@becloud.by или, позвонив по телефонам контакт-центра облачного провайдера +375 17 287 11 11, +375 17 287 11 49.

Источник: БЕЛТА